Magniber es un ransomware que se está distribuyendo utilizando vulnerabilidades conocidas en Internet Explorer desde hace tiempo. Sin embargo, los analistas del Centro de Respuesta a Emergencias de Seguridad AhnLab (ASEC), con sede en Corea del Sur, han descubierto ahora que Magniber también se distribuye a través de Microsoft Edge y Google Chrome disfrazado de paquete de actualización legítimo.

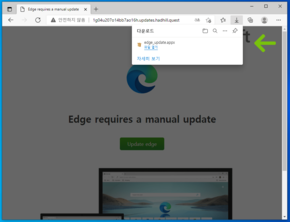

El ransomware Magniber infecta los ordenadores vulnerables que ejecutan Edge y Chrome en forma de paquete de actualización del navegador. El malware se distribuye como un paquete de actualización .appx firmado con un certificado válido. Esto significa que Windows asume que se trata de una aplicación válida y procede a su instalación. Una vez instalado, el paquete malicioso .appx crea dos archivos - wjoiyyxzllm.dll y wjoiyyxzllm.exe - en una ruta no descriptiva dentro de C:N-Archivos de ProgramaN-Aplicaciones de Windows. Como la mayoría de los usuarios sabrán, esta es en realidad una carpeta protegida destinada únicamente a contener aplicaciones de la Microsoft Store debidamente firmadas.

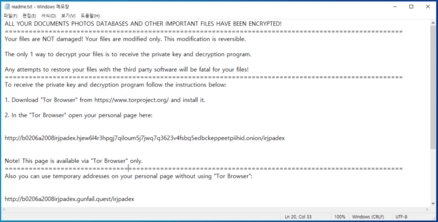

wjoiyyxzllm.exe carga wjoiyyxzllm.dll y ejecuta una extraña función llamada "mbenooj". El archivo DLL descarga la carga útil del ransomware y la descodifica. Después de esto, el ransomware Magniber se ejecuta desde la memoria de wjoiyyxzllm.exe y cifra los archivos del usuario. A continuación, se muestra una nota de rescate exigiendo la transferencia de dinero para descifrar los datos.

Aunque se sabe que Magniber no roba ningún archivo, actualmente no es posible descifrar y restaurar la funcionalidad sin pagar el rescate (esto es suponiendo que la clave de descifrado se proporcione incluso al pagar en primer lugar)

Por lo tanto, no hace falta decir que los usuarios deben tener cuidado al descargar archivos de diversas fuentes. Incluso los archivos .appx firmados pueden ser potencialmente peligrosos si se obtienen de fuentes no verificadas. Asegúrese de que sus datos críticos estén siempre respaldados y de que las definiciones de su software de seguridad estén actualizadas.

También puede utilizar la función de acceso controlado a carpetas de Windows Defender para evitar el acceso no autorizado a los archivos críticos. Para obtener más información, consulte nuestro tutorial sobre cómo activar el Acceso controlado a carpetas en Windows 10.

Top 10 Análisis

» Top 10 Portátiles Multimedia

» Top 10 Portátiles de Juego

» Top 10 Portátiles de Juego ligeros

» Top 10 Portátiles Asequibles de Oficina/Empresa

» Top 10 Portátiles de Juego Ligeros

» Top 10 Portátiles de Oficina/Empresa Premium

» Top 10 Estaciones de Trabajo

» Top 10 Subportátiles

» Top 10 Ultrabooks

» Top 10 Convertibles

» Top 10 Tablets

» Top 10 Tablets Windows

» Top 10 Tablets de menos de 250 Euros

» Top 10 Phablets (>5.5")

» Top 10 Smartphones

» Top 10 Smartphones (≤5")

» Top 10 Smartphones de menos de 300 Euros

» Top 10 Smartphones de menos de 120 Euros

» Top 10 Portátiles de menos de 1000 Euros

» Top 10 Portátiles de menos de 500 Euros

» Top 10 Portátiles de menos de 300 Euros

» Los Mejores Displays de Portátiles Analizados por Notebookcheck