Los ciberdelincuentes han actualizado el infame malware ClickFix para disfrazarlo de legítima actualización de Windows, engañando a los usuarios para que peguen un comando malicioso en la ventana Ejecutar. Lo increíblemente astuto es que utiliza datos de píxeles de un PNG para desplegar infosecretos que roban sus nombres de usuario, contraseñas, monederos de criptomonedas, datos bancarios, información personal y mucho más.

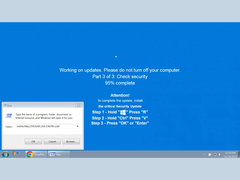

Los investigadores de ciberseguridad de Huntress expusieron recientemente la nueva variante ClickFix. El malware despliega una página de navegador a pantalla completa que imita una actualización de Microsoft Windows a pantalla completa, con una barra de progreso y un estado de finalización del 95% para una "actualización de seguridad crítica"

Este malware se encuentra principalmente en sitios web falsos para adultos que imitan a otros populares, a menudo disfrazados de anuncios o de solicitudes de verificación de edad. Una vez que el usuario hace clic en un anuncio, un vídeo o un aviso de verificación de edad, se encuentra con la falsa pantalla de inicio de la actualización de Windows.

A continuación, el malware indica a los usuarios que pulsen la tecla de Windows + R para abrir Ejecutar, peguen el código malicioso previamente copiado y deleguen el acceso administrativo a los ciberdelincuentes.

Una vez activado el comando, ejecuta el programa mshta (Microsoft HTML Application Host) con una URL que también sirve como vector de ataque. A continuación, la herramienta preinstalada obtiene una carga útil de una URL codificada hexadecimalmente y ejecuta código PowerShell basura para impedir que herramientas como Bitdefender actúen o detecten actividades maliciosas. A continuación, despliega código que desencripta un archivo PNG, extrae instrucciones de shell y las inyecta en procesos que ya se están ejecutando en la plataforma objetivo.

La imagen PNG, a pesar de parecer inofensiva, contiene código malicioso incrustado en sus datos de píxeles, que el ensamblador .NET desencripta. Tras varios comandos adicionales, despliega infostealers como Rhadamanthys o LummaC2, que raspan datos y pulsaciones de teclas en busca de contraseñas, credenciales y monederos criptográficos almacenados digitalmente, y luego los envían a servidores extranjeros.

Huntress declaró que esta variante concreta de ClickFix lleva circulando por Internet desde principios de octubre, y que muchos sitios web y dominios siguen alojando el aviso de actualización falso, incluso cuando se despliega con distintos niveles de sofisticación en dichos sitios web.

Los piratas ocultan el código malicioso en imágenes de aspecto inocente o añaden toneladas de líneas inútiles, llegando incluso a confundir a algunos expertos en ciberseguridad que buscan código malicioso a través de la ofuscación. Huntress declaró que encontraron cosas extrañas en el código, como una cita de una antigua reunión de la ONU: "Con respecto a la fase III, recomendamos encarecidamente la destrucción completa de todas las armas, ya que de otro modo no se puede garantizar una paz duradera"

Este malware ClickFix Windows Update es, con diferencia, una de las formas de robo de información más ingeniosas y siniestras vistas hasta la fecha. Se aconseja comprobar las URL de los dominios y evitar hacer clic en anuncios o ejecutar cualquier comando directamente en sus dispositivos, especialmente cuando pueden proporcionar inadvertidamente una apertura para un malware sofisticado como ClickFix.

Fuente(s)

Top 10 Análisis

» Top 10 Portátiles Multimedia

» Top 10 Portátiles de Juego

» Top 10 Portátiles de Juego ligeros

» Top 10 Portátiles Asequibles de Oficina/Empresa

» Top 10 Portátiles de Juego Ligeros

» Top 10 Portátiles de Oficina/Empresa Premium

» Top 10 Estaciones de Trabajo

» Top 10 Subportátiles

» Top 10 Ultrabooks

» Top 10 Convertibles

» Top 10 Tablets

» Top 10 Tablets Windows

» Top 10 Tablets de menos de 250 Euros

» Top 10 Phablets (>5.5")

» Top 10 Smartphones

» Top 10 Smartphones (≤5")

» Top 10 Smartphones de menos de 300 Euros

» Top 10 Smartphones de menos de 120 Euros

» Top 10 Portátiles de menos de 1000 Euros

» Top 10 Portátiles de menos de 500 Euros

» Top 10 Portátiles de menos de 300 Euros

» Los Mejores Displays de Portátiles Analizados por Notebookcheck